Cette année, en particulier, nous avons remarqué un nombre croissant de comptes email d’utilisateurs qui ont été compromis, ce qui a permis aux spammeurs d’envoyer librement leurs spams sur la toile.

Cela résulte habituellement d’une surcharge des files d’attente d’envois de mails, de milliers de rapports de non remise et la mise sur liste noire de votre adresse IP.

La première chose a noter est que si votre entreprise dispose d’un serveur email, vous devez prendre en compte le fait que ces spammeurs voudront pirater les comptes d’utilisateurs en devinant leurs mots de passe.

A travers ce post, nous allons vous guider sur quelques réglages proactifs qui pourront considérablement réduire les chances que cela se produise, ou du moins en limiter l’impact négatif.

1) Mots de passe

Assurez-vous que tous vos comptes disposent de mots de passe complexes qui ne pourront ainsi pas être découverts par les spammeurs, et idéalement, un mot de passe unique.

N’utilisez donc pas le même mot de passe sur différents comptes et surtout éviter les mots de passe qui pourraient correspondre avec votre nom d’utilisateur, et vice-versa.

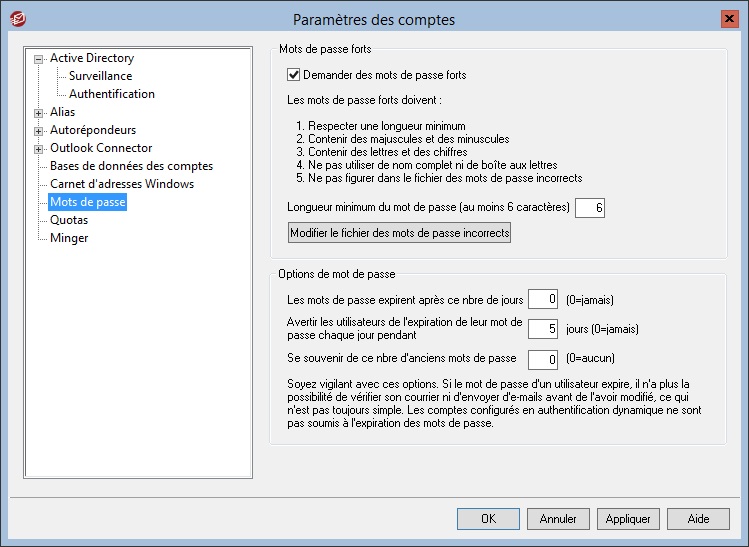

Configurez votre serveur avec des mots de passe difficile à deviner et mettez à jour le fichier des mots de passe incorrects afin d’éviter que les utilisateurs choisissent des mots de passe trop évident. Les réglages recommandés sont disponibles ci dessous et sont accessibles via: paramètres des comptes MDaemon ->Active directory -> Mots de passe.

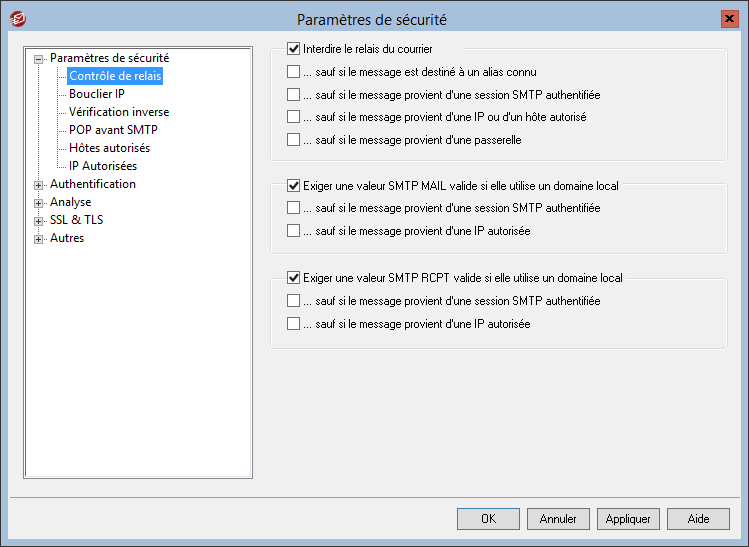

Vérifiez ensuite les réglages qui sont disposés plus bas sur votre serveur. Les réglages proposés sont ceux que nous recommandons et ne diffèrent que dans des situations spécifiques. Tous les réglages qui suivent sont disponible via: MDaemon GUI sécurité -> Réglages de sécurité.

2) Contrôle de relais

Relayez le courrier signifie que les emails ne proviennent pas d’un utilisateur local. Il est vraiment rare que vous laissiez votre serveur relayer les mails. Ces réglages assurent aussi le fait que tous les emails reçus ou envoyés sont seulement envoyés par des adresses qui existent sur ce serveur.

3) Bouclier IP

La bouclier IP exige le fait que les emails envoyés par des adresses locales doivent être issus d’une gamme d’IP précise (les réglages proposés incluent toutes les adresses IP standards réservés pour les usages internes). Les utilisateurs identifiés n’ont pas besoin de ce prérequis (seulement si l’utilisateur envoie des emails de l’extérieur du réseau local).

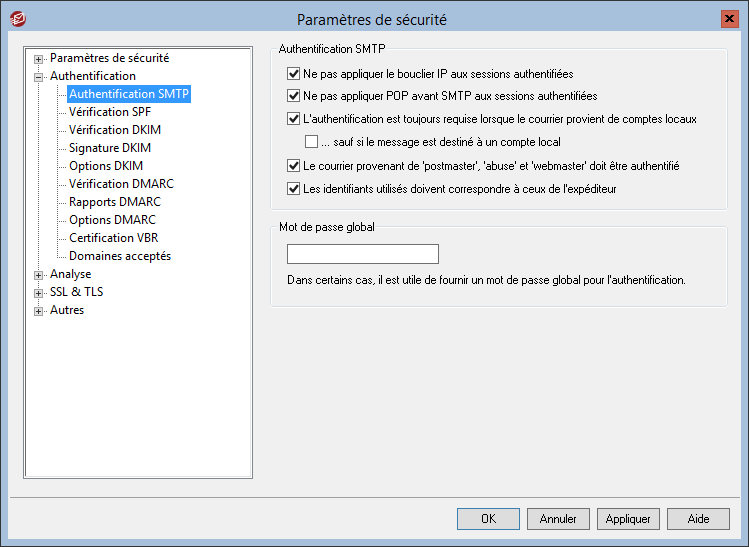

4) Authentification SMTP

Renforcez votre authentification SMTP autant que possible est toujours une bonne chose. Il n’y a que dans de très rares situations que vous pourrez assouplir ce prérequis.

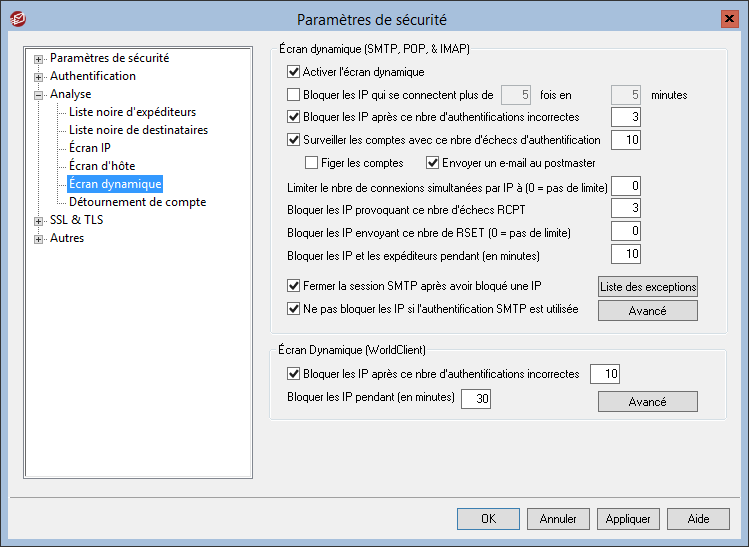

5) Ecran dynamique

Le moniteur dynamique, utilisé pour détecter les activités suspectes et bloquer dynamiquement les connexions sur l’adresse IP, dans un laps de temps donné, est très efficace afin de limiter les détournements de vos comptes d’utilisateurs par des spammeurs.

6) Détournement de compte

Cette simple caractéristique gèle tous les comptes qui commenceraient à envoyer des emails en quantités importantes sur une période donnée et est très utile afin de limiter les dommages causés par des comptes compromis. Bien entendu, si vous avez des comptes qui envoient de manière légitime une forte quantité d’emails, vous devrez les identifier dans votre liste des exceptions.

Nous espérons que vous trouverez cela utile, et comme toujours, si vous avez des questions ou des commentaires, n’hésitez pas à nous les communiquer.

0 commentaires