Les entreprises du monde entier sont victimes des cybercriminels, notamment les PME qui sont tout simplement insuffisamment préparées à ces attaques. C’est à ce niveau-là que l’investigation numérique peut leur venir en aide. Comment protéger davantage les données de vos clients ? Dans quelles mesures un logiciel de sauvegarde peut-il jouer un rôle dans ce domaine ? Nous répondons à ces questions dans cet article.

La place de la sauvegarde dans l’investigation numérique

Les sauvegardes jouent évidemment un rôle essentiel dans la récupération des données après une cyberattaque, mais ce n’est pas la seule chose qui compte. En fait, les entreprises qui en sont victimes doivent souvent procéder à plusieurs opérations :

- Récupérer leurs systèmes à partir des sauvegardes.

- Enquêter pour trouver la faille de sécurité qui a permis l’attaque, et y remédier pour s’assurer que cela ne se reproduise pas.

- Déposer une réclamation auprès d’une cyber-assurance, le cas échéant.

- Signaler toute violation de données aux autorités compétentes.

- Signaler l’incident aux forces de l’ordre, si nécessaire.

La sauvegarde et la récupération aideront à remettre l’entreprise sur pied d’un point de vue technologique (premier élément de cette liste). Cependant, les autres points sont tout aussi importants, notamment la conduite d’une enquête approfondie pour déterminer ce qui s’est passé. Cette investigation constituera ensuite la base de la remédiation et d’une éventuelle demande d’indemnisation par la cyber assurance.

Comprendre les défis de l’investigation numérique

Lorsque les enquêteurs judiciaires tentent de reconstituer une chronologie des événements, ils doivent comprendre comment les activités du système évoluent dans le temps. Cela signifie comprendre les activités historiques, telles que les connexions réseau, le registre, etc. Cela demande des compétences et beaucoup de patience.

Voici quelques constats faits par des investigateurs numériques :

- Les enquêtes sont coûteuses et les organismes d’application de la loi sont surchargés.

- La plus grande frustration dans leur travail est souvent le manque de preuves, ce qui augmente le temps nécessaire à la conduite d’une enquête, ou entraîne un diagnostic non concluant, ou les deux.

- Souvent, des preuves précieuses n’ont jamais été enregistrées, notamment des informations transitoires telles que la liste des connexions réseau ouvertes. Par ailleurs, les preuves qui ont été enregistrées peuvent avoir été supprimées lorsque le pirate a effacé ses traces.

- Il est également très utile de disposer d’informations historiques, par exemple pour savoir quelles connexions réseau étaient ouvertes il y a un jour, une semaine ou un mois. Cela permet de pouvoir observer les changements d’activité.

Comment les PME sont-elles affectées ?

Les PME ont tendance à avoir des budgets limités, et pourtant elles sont des cibles privilégiées pour les cybercriminels, car elles sont souvent perçues comme des cibles vulnérables. Elles n’ont pas les ressources financières dont disposent de plus grandes entreprises pour bénéficier de solutions de cybersécurité adaptées. Elles n’ont pas non plus les budgets suffisants pour employer une équipe chargée de leur maintenance. Ainsi, alors que les entreprises sont bien équipées en matière de surveillance avancée des menaces en temps réel et de journalisation, la plupart des PME se contentent d’un pare-feu, d’un logiciel de sauvegarde, d’un antivirus/anti-malware et d’un filtre de courrier électronique. Sans ces outils qui assurent la surveillance du réseau, la détection des anomalies en temps réel et la journalisation immuable, l’absence de données judiciaires signifie qu’en cas de piratage d’une PME, toute enquête est déjà compromise.

Ce qui importe finalement aux PME, ce sont les points suivants :

- Une résolution rapide pour revenir à des opérations normales.

- Découvrir et remédier à la vulnérabilité de base afin qu’une nouvelle attaque ne puisse pas se produire.

- Déposer la réclamation de cyber assurance et être indemnisé.

Faire tout son possible pour accélérer le processus d’enquête permet de réduire les coûts et d’accélérer le résultat. Et même si les cyber assurances couvrent généralement ces coûts, elles comportent des plafonds au-delà desquels la victime doit payer.

Ce qui importe finalement aux PME, ce sont les points suivants :

- Une résolution rapide pour revenir à des opérations normales.

- Découvrir et remédier à la vulnérabilité de base afin qu’une nouvelle attaque ne puisse pas se produire.

- Déposer la réclamation de cyber assurance et être indemnisé.

Pourquoi conserver des informations dans les sauvegardes ?

Les sauvegardes sont l’endroit idéal pour collecter et stocker ces informations judiciaires, pour de multiples raisons :

- Les bons cybercriminels essaient de dissimuler leurs traces. Il est courant qu’ils suppriment les journaux d’enregistrements en fin de piratage. Où les données supprimées peuvent-elles être récupérées ? Dans les sauvegardes.

- Certains piratages sont échelonnés dans le temps afin que les journaux historiques soient nécessaires pour voir les changements étalés sur plusieurs jours ou semaines. Cependant, de nombreux systèmes de journalisation ont une mémoire temporaire limitée, ou peut-être que les journaux actuels ont été supprimés. Où les données historiques peuvent-elle être récupérées ? Dans les sauvegardes.

La PME moyenne ne dispose pas d’un système de journalisation ou de détection d’anomalies dédié. Néanmoins, toutes les PME disposent normalement de sauvegardes. Une technologie de protection déjà intégrée au logiciel de sauvegarde permet de l’utiliser pour protéger les informations judiciaires contre la corruption.

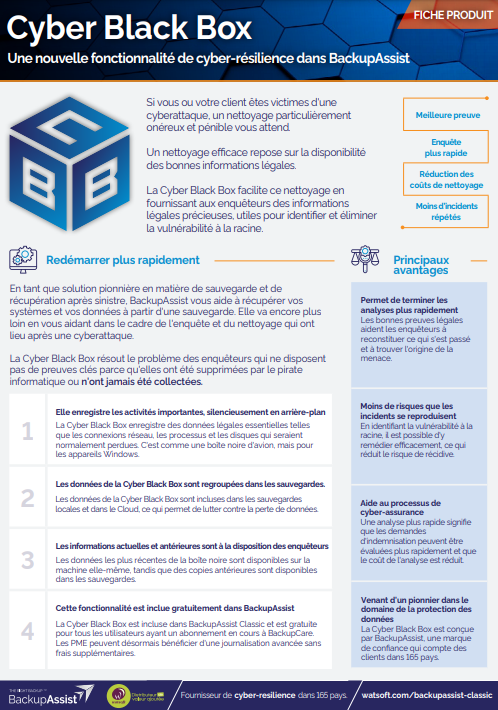

BackupAssist va plus loin avec la Cyber Black Box™

Contrairement à la plupart des logiciels de sauvegarde, les solutions BackupAssist Classic et ER comportent la technologie avancée Cyber Black Box. Cette fonctionnalité fonctionne un peu comme l’enregistreur de la « boîte noire » d’un avion. Elle va capturer des données provenant de diverses entrées, et en stocker des copies dans un endroit sécurisé.

L’endroit sûr est un répertoire protégé par CryptoSafeGuard (une technologie de blindage exclusive BackupAssist qui bloque les accès non autorisés), et inclus dans les sauvegardes régulières. Cela signifie que la dernière version des données judiciaires peut être obtenue à partir du système actif ou de la dernière sauvegarde, tandis que les copies historiques sont automatiquement stockées avec les sauvegardes. Les données de Cyber Black Box sont automatiquement incluses dans les sauvegardes de BackupAssist. Cela fournit à vos clients des sauvegardes sur site, hors site et hors ligne de ces données, selon leur configuration. Les journaux de données étant compressés, ils ne prennent pratiquement pas de place.

Pour aller plus loin :

Vous pouvez également tester gratuitement BackupAssist Classic ou le modèle MSP BackupAssist ER pendant 30 jours ou comprendre les points clés de notre solution en participant à un webinaire technique gratuit et sans engagement. Si vous avez des questions supplémentaires, vous pouvez nous contacter : 05 56 15 01 01 ou ventes@watsoft.com.

Source : Traduction de l’article rédigé par BackupAssist, Cyber Black Box – The inside story of why data logging and forensics matter to SMEs

0 commentaires